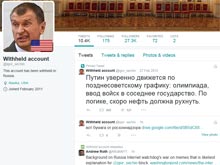

Аккаунт в Twitter, пародирующий главу «Роснефти» Игоря Сечина, оказался не доступен для пользователей на территории РОССИЙСКОЙ федерации. Россия приняла решение о блокировке в связи с нарушением закона о персональных данных.

В опубликованном сообщении не говорится, что именно стало причиной блокировки. Речь идет не только о том, что руководство Twitter получило жалобу от надзорного ведомства в связи с нарушением закона о персональных данных.

Фейковый аккаунт зарегистрирован под именем IgorSechinEvilTween («Злой близнец Игоря сечина») в 2011 году, когда Сечин еще заместителя председателя правительства Российской Федерации. Подписчики аккаунта являются свыше 27 тысяч человек. Псевдо-Сечин прокомментировал наиболее актуальные события в России и в постсоветском пространстве и в мире, высмеивая власть и обратить особое внимание коррупционным проявлениям. Так, например, в ответ на вопрос о том, почему «Ночные волки» рвались в Европу, но отказались от идеи организовать мотопробег по России, он заявил, что отсутствие РОССИЙСКОЙ федерации от дороги. В сообщении о блокировке «Злой близнец» отреагировал на непристойное, то обещал: «I’ll be back******».

Представитель компании в Twitter России Алексея Шелестенко, в ответ на вопрос журналистов и других заинтересованных пользователей о причинах блокировки пародийного аккаунта, сказал, что, кажется, имела место реакция на жалобу. По правилам сервиса микроблогов, пародийные аккаунты разрешены, но использование фотографий и торговых марок недопустимо. В этом случае обращение была выпущена из реального сечина или его представителей.

Представитель Роскомнадзора Вадим Ампелонский в комментарии TJournal пояснил, что, скорее всего, аккаунт был заблокирован, как фейковый о рассмотрении услуг по защите персональных данных. Он не уточнил, имело ли место обращение со стороны самого Игоря сечина, однако напомнил, что ранее в России подобные действия в отношении других знаменитостей, включая и мэра Москвы Сергея Собянина и генерального директора «Первого канала» Константин Эрнст. Аналогичный случай был и с музыкантом Валерием Сюткиным, который с помощью мамы я обнаружил, что стал лицом интернет-мем. Затем была заперта, посвященный мему странице интернет-энциклопедии «Луркоморье».

Имейте в виду, пародийный жанр, пользуется большой популярностью среди пользователей микроблогов. Фейковые Twitter-профили поддерживаются человека, как истинных героев, так и на животных и даже на неодушевленные предметы. Так, например, космический аппарат «Фобос-грунт», неудачный запуск , который стал предметом широкого обсуждения, несколько месяцев назад вел репортаж в Twitter. Судя по записям в блоге, миссия для изучения Марса, завершила интрижкой с очаровательной кофеварка в чилийском побережье и капитала запоем.

Неправильно ожерелье канцлера германии Ангелы Меркель завело свой микроблог в сентябре 2013 года в разгар избирательной кампании в ГЕРМАНИИ. В течение года оригинальный автор комментирует основные политические события в стране и привлечь внимание более шести тысяч читателей.

А это блог усы Пескова, пародирующий пресс-секретаря президента РФ Дмитрия Пескова, продолжает радовать остроумные замечания своих читателей. Постоянных подписчиков на этот счет почти на 90 тысяч человек.

Чемпионом среди фейковых аккаунтов в кириллическом сегменте Twitter, возможно, следует признать блога «Перзидент Роисси». Он появился летом 2010 года. и пародировал Дмитрия Медведева, но сейчас воспринимается, скорее, как самостоятельный персонаж. Количество читателей — более 1,2 млн.

Еще один блог SurkovRussia вызывал много споров о том, является ли он пародийным или настоящий. Слухи шли, в то время как сам Владислав, Он не сказал в комментарии «Газпрома», что не имеет к аккаунту никакого отношения и, вообще, не присутствует в социальных сетях, хотя не без удовольствия читать на своего двойника.

Из популярных микроблогов животных, стоит упомянуть Крокодила Исетского, который не известно, куда ударить, на берегу реки Исеть уральский, и кошку Матроску, прославившуюся поеданием рыбных деликатесов в аэропорту Волгограда. Среди корпоративных профилей вниманием и даже любовью читателей пользуются заблокированы блоги Сбербанка России и Потчи Роисси, а также нынешний Мид Роисси.

Москва — рекордсмен по инфицированным Android-устройствам

Специалисты компании «Доктор Веб» сообщают, что в январе 2014 года на мобильных устройствах пользователей были выявлены 11 063 873 вредоносные или нежелательные программы, при этом чаще всего антивирус блокировал деятельность различных рекламных приложений.

Максимальное число срабатываний антивируса — 589 172 — пришлось на субботу, 11 января 2014 года, минимальное количество срабатываний составило 293 078 и было зафиксировано в первые послепраздничные новогодние сутки.

Самым «популярным» нежелательным приложением, зафиксированным на устройствах пользователей, в 1 260 374 случаях, стала рекламная программа Adware.Revmob.1.origin. Лишь немного ей уступили рекламные приложения Adware.Airpush.7.origin и Adware.Airpush.21.origin (1 016 462 и 683 738 случаев обнаружения соответственно). Наиболее распространенной вредоносной программой оказался троянец Android.SmsSend.749.origin — один из представителей семейства троянцев, отправляющих без ведома пользователей платные SMS-сообщения на премиум-номера.

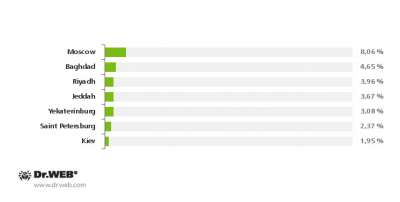

Наиболее «инфицированным» городом мира с точки зрения общего количества обнаруженных угроз для мобильной платформы Android в январе стала Москва, на втором месте расположен Багдад, третью и четвертую позицию занимают саудовские города Эр-Рияд и Джидда.

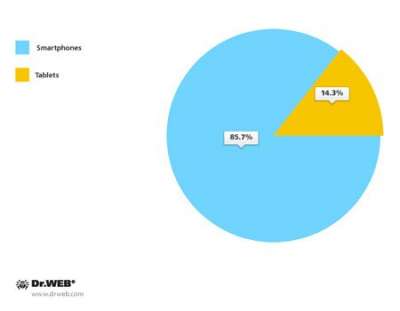

При этом 85,7% вредоносных программ обнаруживается на мобильных телефонах и смартфонах и лишь 14,3% — на планшетах.

Январь 2014 года запомнится пользователям появлением первого в истории буткита для операционной системы Android — Android.Oldboot.1. Данный троянец размещается в загрузочной области файловой системы инфицированных устройств, что позволяет ему не только запускаться на ранней стадии загрузки операционной системы, но также и значительно усложняет его полное удаление. После активации Android.Oldboot.1 извлекает из себя несколько компонентов и помещает их в системные каталоги, устанавливая, таким образом, как обычные приложения. Основное назначение вредоносной программы заключается в выполнении различных команд, поступающих от удаленного управляющего сервера.

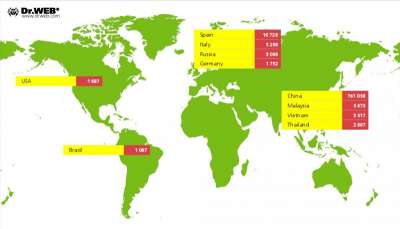

По данным на 30 января 2014 года число мобильных устройств, инфицированных Android.Oldboot.1, превысило 850 тысяч, увеличившись с 24 января на 240%. География его распространения представлена рядом стран Европы, Юго-Восточной Азии, а также Северной и Южной Америки. При этом стоит отметить, что большая часть пораженных устройств сосредоточена в Китае, рынок которого является основной целью киберпреступников, создавших данную вредоносную программу.